國家互聯網應急中心CNCERT公眾號 2025-01-17 15:13:46

2024年12月18日,國家互聯網應急中心CNCERT發布公告(https://www.cert.org.cn/publish/main/8/2024/20241218184234131217571/20241218184234131217571_.html),發現處置兩起美對我大型科技企業機構網絡攻擊事件。本報告將公布對其中我國某智慧能源和數字信息大型高科技企業的網絡攻擊詳情,為全球相關國家、單位有效發現和防范美網絡攻擊行為提供借鑒。

一、網絡攻擊流程

(一)利用郵件服務器漏洞進行入侵

該公司郵件服務器使用微軟Exchange郵件系統。攻擊者利用2個微軟Exchange漏洞進行攻擊,首先利用某任意用戶偽造漏洞針對特定賬戶進行攻擊,然后利用某反序列化漏洞再次進行攻擊,達到執行任意代碼的目標。

(二)在郵件服務器植入高度隱蔽的內存木馬

為避免被發現,攻擊者在郵件服務器中植入了2個攻擊武器,僅在內存中運行,不在硬盤存儲。其利用了虛擬化技術,虛擬的訪問路徑為/owa/auth/xxx/xx.aspx和/owa/auth/xxx/yy.aspx,攻擊武器主要功能包括敏感信息竊取、命令執行以及內網穿透等。內網穿透程序通過混淆來逃避安全軟件檢測,將攻擊者流量轉發給其他目標設備,達到攻擊內網其他設備的目的。

(三)對內網30余臺重要設備發起攻擊

攻擊者以郵件服務器為跳板,利用內網掃描和滲透手段,在內網中建立隱蔽的加密傳輸隧道,通過SSH、SMB等方式登錄控制該公司的30余臺重要設備并竊取數據。包括個人計算機、服務器和網絡設備等;被控服務器包括,郵件服務器、辦公系統服務器、代碼管理服務器、測試服務器、開發管理服務器和文件管理服務器等。為實現持久控制,攻擊者在相關服務器以及網絡管理員計算機中植入了能夠建立websocket+SSH隧道的攻擊竊密武器,實現了對攻擊者指令的隱蔽轉發和數據竊取。為避免被發現,該攻擊竊密程序偽裝成微信相關程序WeChatxxxxxxxx.exe。攻擊者還在受害服務器中植入了2個利用PIPE管道進行進程間通信的模塊化惡意程序,實現了通信管道的搭建。

二、竊取大量商業秘密信息

(一)竊取大量敏感郵件數據

攻擊者利用郵件服務器管理員賬號執行了郵件導出操作,竊密目標主要是該公司高層管理人員以及重要部門人員。攻擊者執行導出命令時設置了導出郵件的時間區間,有些賬號郵件全部導出,郵件很多的賬號按指定時間區間導出,以減少竊密數據傳輸量,降低被發現風險。

(二)竊取核心網絡設備賬號及配置信息

攻擊者通過攻擊控制該公司3名網絡管理員計算機,頻繁竊取該公司核心網絡設備賬號及配置信息。例如,2023年5月2日,攻擊者以位于德國的代理服務器(95.179.XX.XX)為跳板,入侵了該公司郵件服務器后,以郵件服務器為跳板,攻擊了該公司網絡管理員計算機,并竊取了“網絡核心設備配置表”、“核心網絡設備配置備份及巡檢”、“網絡拓撲”、“機房交換機(核心+匯聚)”、“運營商IP地址統計”、“關于采購互聯網控制網關的請示”等敏感文件。

(三)竊取項目管理文件

攻擊者通過對該公司的代碼服務器、開發服務器等進行攻擊,頻繁竊取該公司相關開發項目數據。例如,2023年7月26日,攻擊者以位于芬蘭的代理服務器(65.21.XX.XX)為跳板,攻擊控制該公司的郵件服務器后,又以此為跳板,頻繁訪問在該公司代碼服務器中已植入的后門攻擊武器,竊取數據達1.03GB。為避免被發現,該后門程序偽裝成開源項目“禪道”中的文件“tip4XXXXXXXX.php”。

(四)清除攻擊痕跡并進行反取證分析

為避免被發現,攻擊者每次攻擊后,都會清除計算機日志中攻擊痕跡,并刪除攻擊竊密過程中產生的臨時打包文件。攻擊者還會查看系統審計日志、歷史命令記錄、SSH相關配置等,意圖分析機器被取證情況,對抗網絡安全檢測。

三、攻擊行為特點

(一)攻擊時間

分析發現,此次攻擊活動主要集中在北京時間22時至次日8時,相對于美國東部時間為白天10時至20時,攻擊時間主要分布在美國時間的星期一至星期五,在美國主要節假日未出現攻擊行為。

(二)攻擊資源

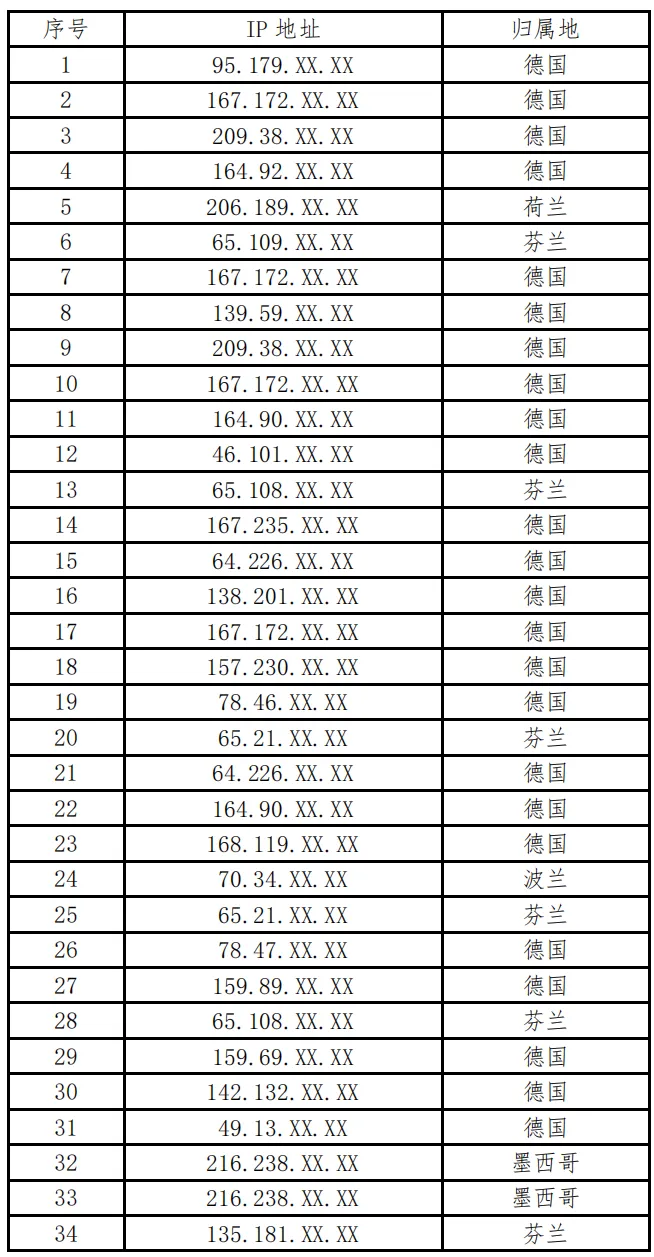

2023年5月至2023年10月,攻擊者發起了30余次網絡攻擊,攻擊者使用的境外跳板IP基本不重復,反映出其高度的反溯源意識和豐富的攻擊資源儲備。

(三)攻擊武器

攻擊者植入的2個用于PIPE管道進程通信的模塊化惡意程序位于“c:\\windows\\system32\\”下,使用了.net框架,編譯時間均被抹除,大小為數十KB,以TLS加密為主。郵件服務器內存中植入的攻擊武器主要功能包括敏感信息竊取、命令執行以及內網穿透等。在相關服務器以及網絡管理員計算機中植入的攻擊竊密武器,使用https協議,可以建立websocket+SSH隧道,會回連攻擊者控制的某域名。

四、部分跳板IP列表

封面圖片來源:視覺中國

特別提醒:如果我們使用了您的圖片,請作者與本站聯系索取稿酬。如您不希望作品出現在本站,可聯系我們要求撤下您的作品。

歡迎關注每日經濟新聞APP